Co to jest EDR?

W dzisiejszym cyfrowym krajobrazie cyberzagrożenia ewoluowały od podstawowych, prostych ataków do wysoce wyrafinowanych kampanii zdolnych do omijania tradycyjnych środków bezpieczeństwa. Aby skutecznie bronić się przed tymi pojawiającymi się zagrożeniami, organizacje potrzebują solidnych i adaptacyjnych rozwiązań cyberbezpieczeństwa. Jednym z takich zaawansowanych rozwiązań jest Endpoint Detection and Response (EDR).

EDR odnosi się do kategorii narzędzi cyberbezpieczeństwa zaprojektowanych specjalnie do monitorowania, wykrywania, badania i reagowania na zagrożenia na punktach końcowych, takich jak komputery stacjonarne, laptopy, serwery i urządzenia mobilne. W przeciwieństwie do tradycyjnego oprogramowania antywirusowego, które zazwyczaj zapewnia reaktywny mechanizm obronny przed znanymi zagrożeniami, platformy EDR oferują bardziej proaktywne podejście poprzez ciągłe zbieranie i analizowanie danych w celu identyfikowania potencjalnych naruszeń bezpieczeństwa w czasie rzeczywistym.

Rozwiązania EDR działają poprzez gromadzenie rozległych danych z punktów końcowych, które są następnie przetwarzane przy użyciu zaawansowanych algorytmów i sztucznej inteligencji. To gromadzenie danych pozwala systemowi EDR na:

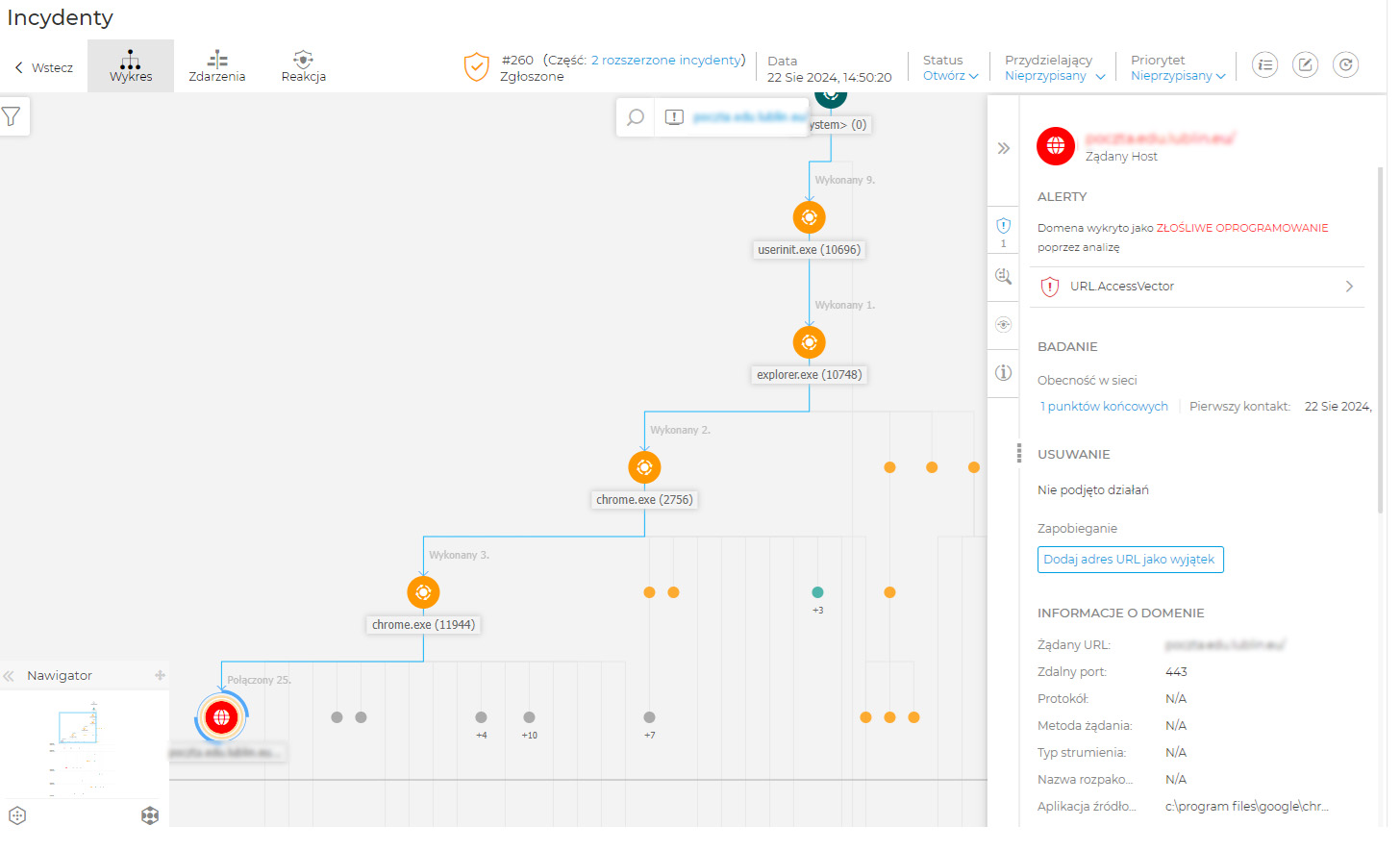

- Wykrywanie zachowań odbiegających od normy, które mogą wskazywać na zagrożenie.

- Analizę łańcucha zdarzeń, aby ustalić przyczynę incydentu.

- Uruchamianie automatycznych reakcji w celu ograniczenia lub złagodzenia skutków wykrytych zagrożeń.

- Udzielenia zespołom ds. bezpieczeństwa szczegółowych informacji na potrzeby dogłębnych dochodzeń.

Główne cechy EDR

-

Ciągły monitoring i zbieranie danych: Rozwiązania EDR stale monitorują punkty końcowe pod kątem podejrzanych działań i zdarzeń. Ciągły przepływ danych zapewnia zespołom ds. bezpieczeństwa bogaty zestaw danych, który umożliwia identyfikację potencjalnych zagrożeń w czasie rzeczywistym.

-

Analiza behawioralna: Jedną z wyróżniających się cech narzędzi EDR jest ich zdolność do rozpoznawania nietypowych wzorców, które mogą sygnalizować trwający atak. Dzięki analizie behawioralnej rozwiązania EDR mogą wykrywać nowe lub nieznane zagrożenia, które nie mają zdefiniowanych sygnatur.

-

Wykrywanie zagrożeń i alerty: Systemy EDR wykorzystują różne techniki wykrywania, w tym uczenie maszynowe i analizę heurystyczną, aby identyfikować potencjalne incydenty. Gdy wykryta zostanie podejrzana aktywność, system generuje alerty w celu natychmiastowego zbadania.

-

Mechanizmy automatycznej reakcji: Narzędzia EDR są wyposażone w funkcje automatycznej reakcji, które mogą izolować zagrożone punkty końcowe, zatrzymywać procesy lub usuwać złośliwe pliki, aby zapobiec rozprzestrzenianiu się zagrożeń.

-

Dochodzenia i kryminalistyka: platformy EDR ułatwiają dokładne dochodzenia, zapewniając szczegółowe okoliczności incydentów i ślady danych. Pomaga to zespołom ds. bezpieczeństwa zrozumieć zakres i wpływ naruszenia oraz pomaga w formułowaniu bardziej solidnych środków zapobiegawczych.

Dlaczego EDR jest ważny?

-

Adaptowalność do zaawansowanych zagrożeń: Współczesne cyberzagrożenia są bardziej złożone niż kiedykolwiek, wykorzystując zaawansowane techniki, takie jak złośliwe oprogramowanie bezplikowe, ransomware i exploity typu zero-day. Tradycyjne rozwiązania antywirusowe często opierają się na znanych sygnaturach, co czyni je nieskutecznymi w przypadku nowych lub mutujących zagrożeń. Wykrywanie oparte na zachowaniu EDR może identyfikować te zagrożenia, nawet gdy dane sygnatur są niedostępne.

-

Skrócony czas przebywania: Jednym z najpoważniejszych wyzwań w cyberbezpieczeństwie jest czas potrzebny na wykrycie i zareagowanie na zagrożenia, znany jako czas przebywania. Wydłużony czas przebywania może prowadzić do znacznych szkód, w tym kradzieży danych i zakłóceń operacyjnych. Rozwiązania EDR minimalizują czas przebywania, szybko identyfikując podejrzane działania i reagując na nie, łagodząc w ten sposób potencjalne szkody.

-

Ulepszona reakcja na incydenty: Platformy EDR zapewniają zespołom ds. bezpieczeństwa cenne narzędzia do skutecznego reagowania na incydenty. Funkcje takie jak zdalne powstrzymywanie, neutralizacja zagrożeń i analiza danych umożliwiają organizacjom szybkie działanie, zmniejszając prawdopodobieństwo rozległego wpływu i umożliwiając szybsze wznowienie normalnych operacji.

-

Kompleksowa widoczność: Rozwiązania EDR zapewniają organizacjom widoczność wszystkich działań wykonywanych na punktach końcowych. Ten kompleksowy widok jest krytyczny dla wykrywania ruchów bocznych przez atakujących, identyfikowania początkowego punktu naruszenia i zrozumienia, w jaki sposób zagrożenie rozprzestrzenia się w sieci.

-

Wsparcie dla zgodności i raportowania: Ramy regulacyjne, takie jak RODO, NIS2 oraz inne nakazują organizacjom posiadanie mechanizmów wykrywania, raportowania i reagowania na naruszenia danych. Rozwiązania EDR przyczyniają się do spełnienia tych wymagań zgodności poprzez dokumentowanie incydentów oraz działań prewencyjnych, co zapewnia udokumentowane ślady i demonstruje należytą staranność ze strony administratorów.

Czym EDR różni się od tradycyjnych rozwiązań bezpieczeństwa?

- EDR vs. antywirus: Podczas gdy oprogramowanie antywirusowe identyfikuje znane złośliwe oprogramowanie poprzez wykrywanie oparte na sygnaturach, narzędzia EDR wykraczają poza to, analizując zachowanie i kontekst. Umożliwia im to wyłapywanie wyrafinowanych zagrożeń, które unikają tradycyjnych metod wykrywania.

- EDR vs. SIEM (Security Information and Event Management): Systemy SIEM agregują dane z różnych źródeł w środowisku IT organizacji, oferując szeroki przegląd bezpieczeństwa sieci. Natomiast EDR koncentruje się konkretnie na aktywności punktów końcowych, zapewniając bardziej szczegółowe dane kryminalistyczne i możliwości bezpośredniej reakcji. Chociaż służą różnym celom, rozwiązania SIEM i EDR często się uzupełniają, współpracując w celu wzmocnienia ogólnej postawy bezpieczeństwa.

- EDR vs. XDR (Extended Detection and Response): XDR rozszerza możliwości EDR poprzez integrację danych z różnych komponentów bezpieczeństwa, takich jak ruch sieciowy i bezpieczeństwo poczty e-mail, tworząc ujednolicone podejście do wykrywania zagrożeń i reagowania na nie. Podczas gdy EDR jest skoncentrowany na punkcie końcowym, XDR zapewnia szerszą perspektywę, która obejmuje wiele warstw środowiska organizacji.

Korzyści z wdrożenia EDR

-

Proaktywne polowanie na zagrożenia: Narzędzia EDR ułatwiają proaktywne wyszukiwanie zagrożeń, umożliwiając zespołom ds. bezpieczeństwa wyszukiwanie wskaźników naruszenia (IoC) we wszystkich punktach końcowych. To proaktywne podejście pomaga w identyfikowaniu potencjalnych zagrożeń, zanim przerodzą się w pełnoskalowe incydenty.

-

Obniżenie całkowitego kosztu posiadania (TCO) : Zapobiegając kosztownym naruszeniom i minimalizując czas potrzebny na wykrycie i naprawę zagrożeń, rozwiązania EDR przyczyniają się do obniżenia całkowitego kosztu posiadania w zakresie zarządzania cyberbezpieczeństwem. Zautomatyzowane możliwości i zwiększona wydajność zmniejszają również obciążenie zespołów IT, umożliwiając im skupienie się na inicjatywach strategicznych.

-

Lepsza kontrola punktów końcowych: Platformy EDR zapewniają organizacjom większą kontrolę nad punktami końcowymi, umożliwiając zdalny dostęp do kwarantanny narażonych urządzeń i zarządzanie potencjalnymi zagrożeniami z centralnej konsoli.

-

Ciągłe doskonalenie i nauka: W miarę jak rozwiązania EDR zbierają coraz więcej danych w czasie, ich modele wykrywania stają się coraz bardziej wyrafinowane, zwiększając ich zdolność do identyfikowania pojawiających się zagrożeń. Ciągłe aktualizacje zapewniają, że platforma ewoluuje wraz z krajobrazem zagrożeń.

Na co zwrócić uwagę przy wyborze systemu EDR?

Wybierając rozwiązanie EDR, organizacje powinny wziąć pod uwagę kilka czynników:

- Łatwość wdrożenia i użytkowania: Rozwiązanie powinno płynnie integrować się z istniejącymi systemami i być przyjazne dla użytkownika – zarówno dla administratorów IT, jak i analityków ds. bezpieczeństwa.

- Dokładność wykrywania: Wysoki wskaźnik fałszywych wyników pozytywnych może przytłoczyć zespoły, dlatego kluczowe znaczenie ma wybór narzędzia EDR z udoskonalonymi możliwościami wykrywania.

- Skalowalność: Rozwiązanie EDR powinno móc dostosowywać się do rozwoju organizacji, bez obniżania wydajności.

- Możliwości integracji: Możliwość współpracy z innymi narzędziami bezpieczeństwa, takimi jak SIEM, zapory sieciowe i rozwiązania XDR, poprawia ogólną koordynację zabezpieczeń.

- Wsparcie i reputacja dostawcy: Niezawodna obsługa klienta i renomowany dostawca z udokumentowanymi sukcesami są podstawą skutecznego reagowania na incydenty.

EDR ugruntowało już swoją rolę jako podstawowe narzędzie w nowoczesnych strategiach cyberbezpieczeństwa. W erze naznaczonej wyrafinowanymi i uporczywymi cyberzagrożeniami organizacje muszą wyjść poza podstawowe środki bezpieczeństwa, aby chronić swoje krytyczne zasoby. Oferując ciągły monitoring, dogłębną analizę zagrożeń i możliwości szybkiego reagowania, rozwiązania EDR umożliwiają organizacjom nie tylko reagowanie na potencjalne zagrożenia, ale także ich wyprzedzanie. Wdrożenie skutecznej platformy EDR nie tylko wzmacnia infrastrukturę bezpieczeństwa organizacji, ale także buduje odporność na coraz bardziej złożony krajobraz cyberzagrożeń.